FinFisher社ホームページ

[特に断りのないリンク先は英語のページです。]

著者はデジタル人権協会(Digital Rights Foundation)のSohail Abid氏。原文記事の出典は 同協会ウェブサイト。

あるITエキスパートが今月初め(元記事は2014年08月22日に掲載)に、悪名高い国民監視用ソフトウェアメーカー FinFisher社のサーバーに侵入した。このハッカー(達)はサーバー上のすべてのデータをコピーして共有ファイルとして漏えいさせた。この40GBに上る漏えいデータには、FinFisher社の顧客と同社社員とのやり取りを含めた同社の顧客サポート情報のすべてが含まれていた。また、同社が販売するすべてのソフトウェア、付属文書、リリース関連資料も含まれていた。なお昨年ITセキュリティー研究者達がパキスタン国内に2組のC&Cサーバー(訳注:ウィルスに感染したコンピューターに指令を送り、制御するサーバーのこと)が置かれている証拠を突き止めていた。

FinFisherとは何か?

FinFisher社は英国に本拠を置くGamma International社の一部で、各国政府機関向けに様々な監視、傍受用ソフトウェアを販売している(訳注:これらのソフトウェアをFinFisherの商標で販売している)。主要なソフトウェアであるFinSpyは、スパイ活動の対象となる人物のコンピューター、携帯電話にネット経由でリモートアクセスし、これをコントロールするのに使われる。同社はスパイ対象者にFinSpyを感染させる方法として、USBを使った簡単なやり方から、合法的なファイルにFinSpyを紛れ込ませ、そのファイルがダウンロードされると自動的に感染するというやり方まで、幅広く提供している。FinFisherの一連のツールは、彼らが「ターゲット」と呼ぶスパイの対象となる人物のメール、ウェブ閲覧履歴、その他の活動に関する情報を、購入者に提供するように設計されている。

FinFisherライセンス情報ページのスクリーンキャプチャー

パキスタンはFinFisher社の顧客なのか?

どうやらそのようだ。昨年カナダのトロント大学の研究グループCitizen Labが発表したレポートですでに、パキスタン最大のインターネット接続サービス業者であるPakistan Telecommunications Company (PTCL)のネットワーク上に2組のFinFisher用C&C サーバーがあることが特定されていた。しかし今回のデータ漏えいによって、さらに全体的な、決定的な構図が見えてきた。暴露された顧客サポート情報によると、パキスタンの誰かがFinFisherから3つのソフトウェアを3年間にわたって契約していたことがわかる。Citizen Lab が特定したのはおそらくFinSpyをホストしていたコンピューターで、単にPTCLのインターネット回線を利用していただけであろう。PTCL自体はこれに関与していないと信じるだけの証拠がある。ではいったい誰がこれに関与していたのか?FinFisher自体は政府や諜報機関にソフトウェアを販売しているだけなので論外。したがって、おそらくパキスタン政府内部にひしめいている多数の情報機関の一つである可能性がかなり高いと思われる。

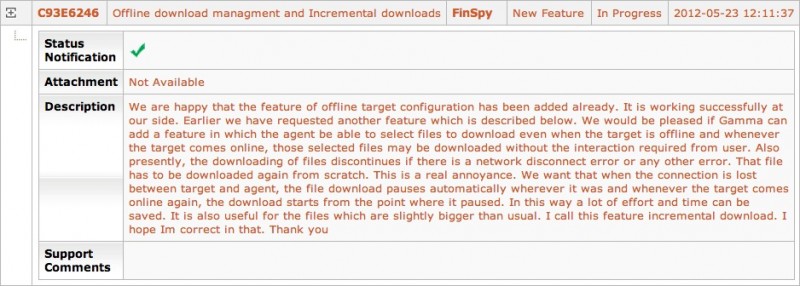

さてここにFinFisher社の顧客サポートポータルからの抜粋がある。それによるとパキスタンの(「顧客32」と呼ばれる)ある人物が、スカイプでは問題が解決できないとFinFisherのテクニカルサポートに苦情を述べている。このことからFinFisherの顧客サポートは主にスカイプで行われていたことが推測される。

FinFisherテクニカルサポートリクエストのスクリーンキャプチャー

何が購入されたのか?

これを手がかりに、われわれは顧客32の購入経歴およびFinFisher 社とのやり取りをさらに詳しく調べた。その結果、この顧客はFinFisher社から1つのみならず、3つのソフトウェアのライセンスを購入していたことがわかった。まず同社の一番重要なソフトウェアであるFinSpyは、「頻繁に移動し、暗号化された匿名の通信チャンネルを使い、パキスタン国外に住む」人物たちをターゲットに使用される。製品ガイドによれば、FinSpyがターゲットのコンピューターや携帯に一度インストールされると、「彼らがインターネットに接続するとすぐに、こちらからその内容にアクセスし遠隔操作できるようになる。」

このFinSpyに加えて、顧客32は FinIntrusionKit と呼ばれるソフトウェアキットも購入していた。このソフトウェアはホテルや空港その他のWIFIネットワークに侵入し、「近くにある無線LANでつながっている電子機器(訳注:コンピューター、スマートフォンなど)を捕えてその通信情報やパスワードを記録し」、「TLSやSSLで暗号化されたセッションであっても、そこからユーザー名、パスワードを取り出し」、「ウェブメール、ビデオポータル、オンラインバンキングその他のSSLで暗号化されたデータを捕捉するために使われる。」顧客32が購入した第3のソフトウェアはUSBに感染させるソフトで、その感染済みUSBを使った人物がスパイ活動の対象となるのである。

FinFisherテクニカルサポートへの返信文面のスクリーンキャプチャー

FinFisherはパキスタンでどのように使われているのか?

この顧客32のカスタマーサポート依頼のデータから、パキスタン国内でFinFisherを購入したのが誰であれ、実際にそれを使っていたという事実を知ることができた。たとえば普通のMS Office文書、なかでも特に PowerPoint文書に感染させる目的でこれを使用していた。その人物はこれらの感染ファイルを、スパイしたい人々に送付していた。そして自分がスパイされるとは疑ってもみない受領者がこれらの感染ファイルを開くと、彼らのコンピューターは自動的に24時間監視されることになり、この人物の電子メール、チャットあるいはその他の活動の詳細がこの顧客32に送り返されるのだ。

顧客32はさらにFinFisherを使って、「ターゲット」となるコンピューターからファイルをひそかに盗み出していた。ターゲットとなる人物のすべてのファイルはいつでも盗み出せる状態であった。ところが以下のサポート依頼にもみられるように顧客32はFinFisher社にさらなる要求をした。「ターゲットがインターネットに接続していない時点でもエージェント(訳注:スパイウェアの利用者)がダウンロードしたいファイルを選択できるようにしてほしい。そして、ターゲットが再びインターネットに接続したときに、本人に確認を求めるメッセージが出ないようにして、先に選んだファイルをひそかにダウンロードできるようにしてほしい。」

これでFinFisherがパキスタンで使われていることはわかったが、多くの疑問が未回答のままだ。われわれは民主主義国家の市民として、いったい誰がパキスタンでこの監視ソフトを使っているのか、それらのライセンスに公的資金がいくら使われているのか、また、どういう法的根拠を基にこれらのツールが使われているのかについて知る権利がある。

著者のSohail Abidはデジタル人権協会(Digital Rights Foundation)でセキュリティー、監視、検閲について研究している。DRFに移る以前、同氏はパキスタンのファイル共有スタートアップ企業JumpshareのCTO(最高技術責任者)であった。